Praktische Sicherheit von Linux

Autor: Александр Чайка

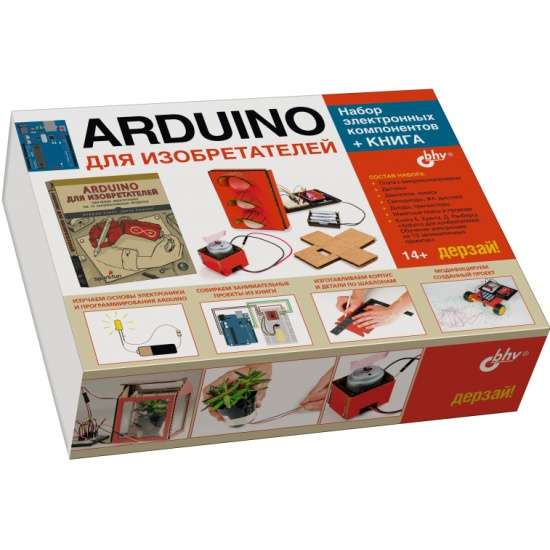

Verlag: BHV

Serie: Systemadministrator

Altersgrenzen: 16+

Jahr der Veröffentlichung: 2026

ISBN: 9785977521192

Anzahl der Seiten: 240

Größe: 250х170х11 mm

Einbandart: Soft

Gewicht: 321 g

ID: 1738601

ab € 38.94