Praktyczne bezpieczeństwo Linux

Autor: Александр Чайка

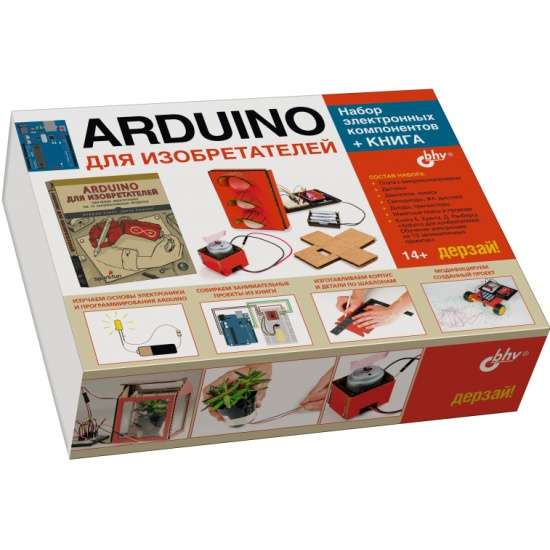

Wydawnictwo: BHV

Seria: Administrator systemu

Ograniczenia wiekowe: 16+

Rok wydania: 2026

ISBN: 9785977521192

Liczba stron: 240

Rozmiar: 250х170х11 mm

Typ osłony: Soft

Waga: 321 g

ID: 1738601

od € 38.94