Kali Linux lernen. Sicherheitstest, Penetrationstest, ethisches Hacken. Zweite Auflage

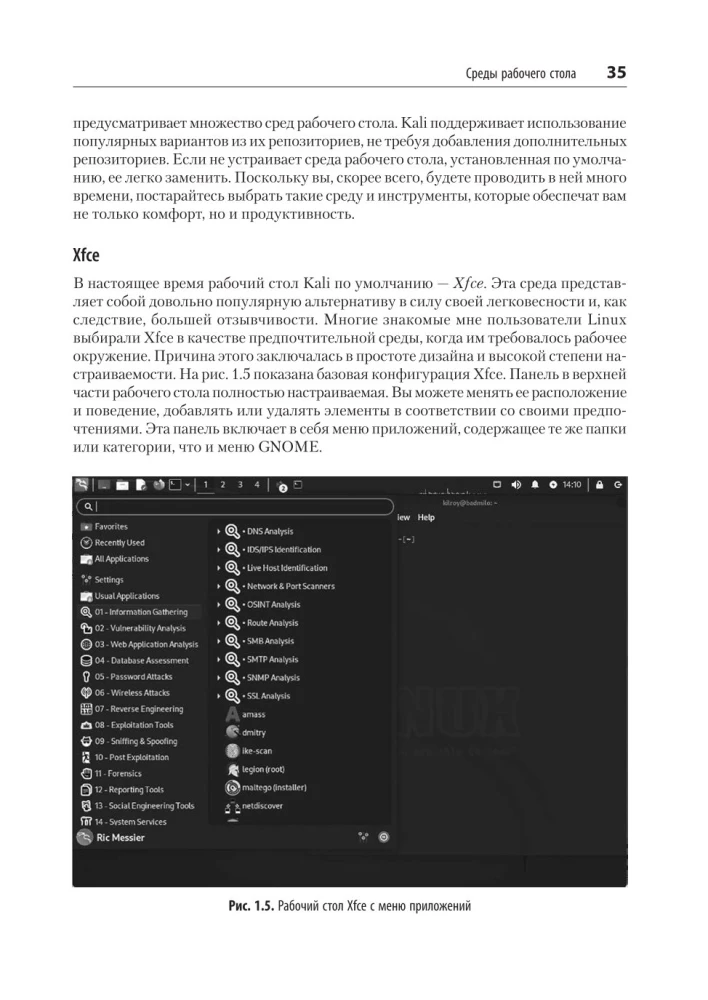

Die Kali Linux-Distribution, die Hunderte integrierte Tools umfasst, ermöglicht einen schnellen Einstieg in Sicherheitstests. Die Vielzahl der Werkzeuge im Arsenal von Kali Linux kann jedoch überwältigend sein. In der zweiten Auflage werden die aktualisierten Funktionen der Werkzeuge beschrieben und die... digitale Forensik sowie Reverse Engineering detailliert behandelt.

Der Autor beschränkt sich nicht nur auf Sicherheitstests, sondern gibt auch einen Einblick in die forensische Analyse, einschließlich der Analyse von Festplatten und Speicher sowie der grundlegenden Analyse von Malware.

1. In der zweiten Auflage werden die aktualisierten Funktionen der Werkzeuge beschrieben und die digitale Forensik sowie Reverse Engineering detailliert behandelt.

2. Machen Sie sich mit einem breiten Spektrum an Werkzeugen vertraut, die in Kali Linux verfügbar sind.

3. Lernen Sie die Grundlagen des Penetrationstests über den gesamten Lebenszyklus eines Angriffs.

4. Entdecken Sie die erweiterten Tools von Kali zur Anwendung fortschrittlicher Angriffsmethoden.

5. Der Autor beschränkt sich nicht nur auf Sicherheitstests, sondern gibt auch einen Einblick in die forensische Analyse, einschließlich der Analyse von Festplatten und Speicher sowie der grundlegenden Analyse von Malware.

Autor: Рик Мессье

Verlag: piter

Altersgrenzen: 16+

Jahr der Veröffentlichung: 2025

ISBN: 9786010852501

Anzahl der Seiten: 512

Größe: 233х165х26 mm

Einbandart: Soft

Gewicht: 802 g

ID: 1721922

ab € 38.94