Uuringud Kali Linux. Kaitse kontrollimine, sissetungimise testimine, eetiline häkkimine. Teine väljaanne

Kali Linuxi distributsioon, mis sisaldab sadu sisseehitatud tööriistu, võimaldab kiiresti alustada turvakatsete tegemisega. Siiski võib Kali Linuxi arsenalis olevate tööriistade arv üllatada. Teises väljaandes kirjeldatakse uuendatud tööriistade võimalusi ning käsitletakse põhjalikult digitaalset kriminaalteadust ja tagurpidi inseneriteadust.

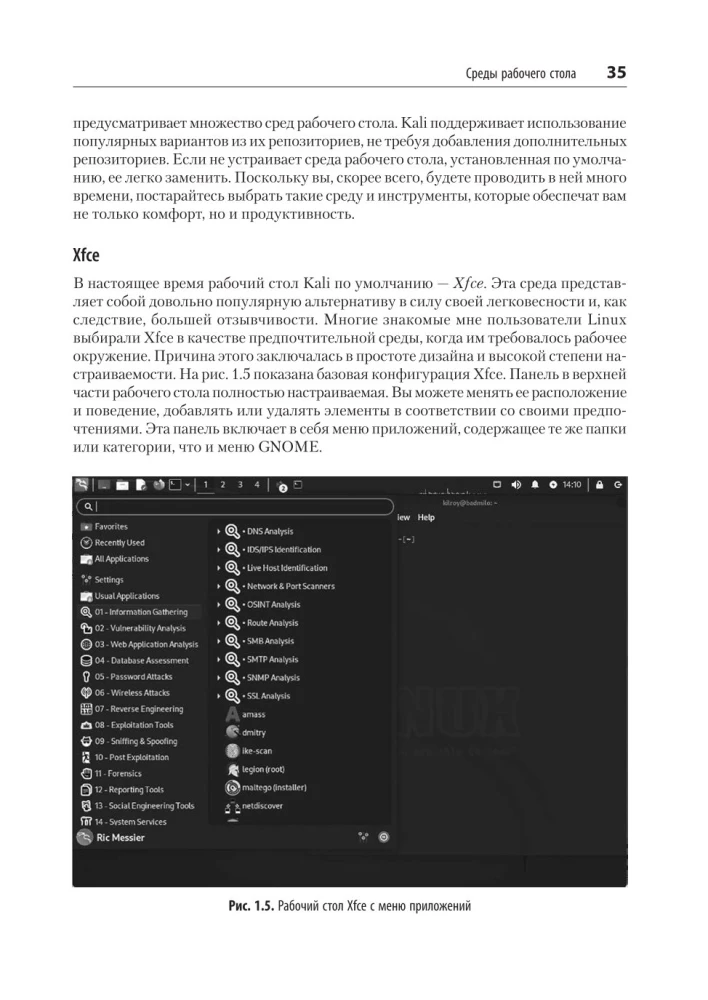

Autor ei piira end vaid... turvatestimise raamidega, vaid räägib ka kriminaalanalüüsist, sealhulgas ketaste ja mälu analüüsist ning halva programmitarkvara põhianalüüsist.

1. Teises väljaandes kirjeldatakse uuendatud tööriistade võimalusi ning käsitletakse põhjalikult digitaalset kriminaalteadust ja tagurpidi inseneriteadust.

2. Tutvuge laia valiku tööriistadega, mis on saadaval Kali Linuxis.

3. Uurige sissetungimise testimise aluseid kogu rünnaku elutsükli vältel.

4. Tutvuge Kali täiendavate tööriistadega, et rakendada edasijõudnud rünnakute meetodeid.

5. Autor ei piira end vaid turvatestimise raamidega, vaid räägib ka kriminaalanalüüsist, sealhulgas ketaste ja mälu analüüsist ning halva programmitarkvara põhianalüüsist.

Autor: Рик Мессье

Väljaandja: piter

Vanusepiirangud: 16+

avaldamise aasta: 2025

ISBN: 9786010852501

lehekülgede arv: 512

Suurus: 233х165х26 mm

Kaanetüüp: Soft

Kaal: 802 g

ID: 1721922

alates € 38.94