Gehen wir auf Cyber-Spuren: Analyse der Sicherheit von Active Directory mit dem BloodHound-Tool

Stellen Sie sich vor, Sie könnten unsichtbare Verbindungen in Ihrer Active Directory-Infrastruktur sehen, komplexe Angriffssequenzen identifizieren und diese beseitigen, bevor sie zu Vorfällen führen. Das Tool BloodHound macht dies zur Realität! In diesem Buch lernen Sie ein leistungsstarkes Werkzeug kennen,...

das die Graphdatenbank Neo4j und die Abfragesprache Cypher verwendet, um Ihnen die volle Kontrolle über Ihr Sicherheitssystem zu geben.

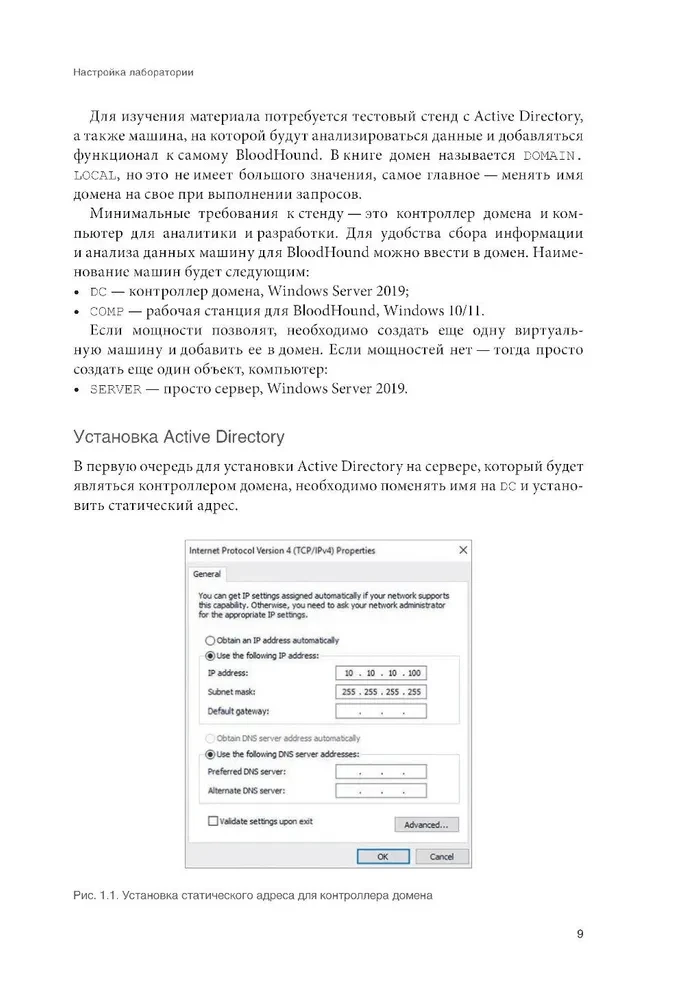

Mit diesem Buch werden Sie die Benutzeroberflächen von BloodHound meistern und seine Funktionalität für die spezifischen Herausforderungen Ihrer Organisation erweitern, lernen, effektive Abfragen in der Sprache Cypher zu schreiben, um versteckte Gefahren zu identifizieren, alle gefährlichen Verbindungen zwischen Active Directory-Objekten zu visualisieren und Maßnahmen zu ihrer Beseitigung zu planen.

Es spielt keine Rolle, ob Sie Sicherheitsspezialist, Auditor oder Mitglied eines Red Teams sind, dieses Buch vermittelt Ihnen das notwendige Wissen für eine tiefgehende Analyse der Sicherheit von Active Directory und zur Identifizierung potenzieller Angriffe.

Mit diesem Buch werden Sie die Benutzeroberflächen von BloodHound meistern und seine Funktionalität für die spezifischen Herausforderungen Ihrer Organisation erweitern, lernen, effektive Abfragen in der Sprache Cypher zu schreiben, um versteckte Gefahren zu identifizieren, alle gefährlichen Verbindungen zwischen Active Directory-Objekten zu visualisieren und Maßnahmen zu ihrer Beseitigung zu planen.

Es spielt keine Rolle, ob Sie Sicherheitsspezialist, Auditor oder Mitglied eines Red Teams sind, dieses Buch vermittelt Ihnen das notwendige Wissen für eine tiefgehende Analyse der Sicherheit von Active Directory und zur Identifizierung potenzieller Angriffe.

Autor: Дмитрий Неверов

Verlag: Al'pina Pablisher

Altersgrenzen: 16+

Jahr der Veröffentlichung: 2025

ISBN: 9785206003987

Anzahl der Seiten: 298

Größe: 240х170х18 mm

Einbandart: Hard

Gewicht: 840 g

ID: 1712287

verfügbar

€ 16.59

Wird geliefert nach Vereinigte Staaten am 9 Juni (Di):

Per Kurier

ab € 38.94