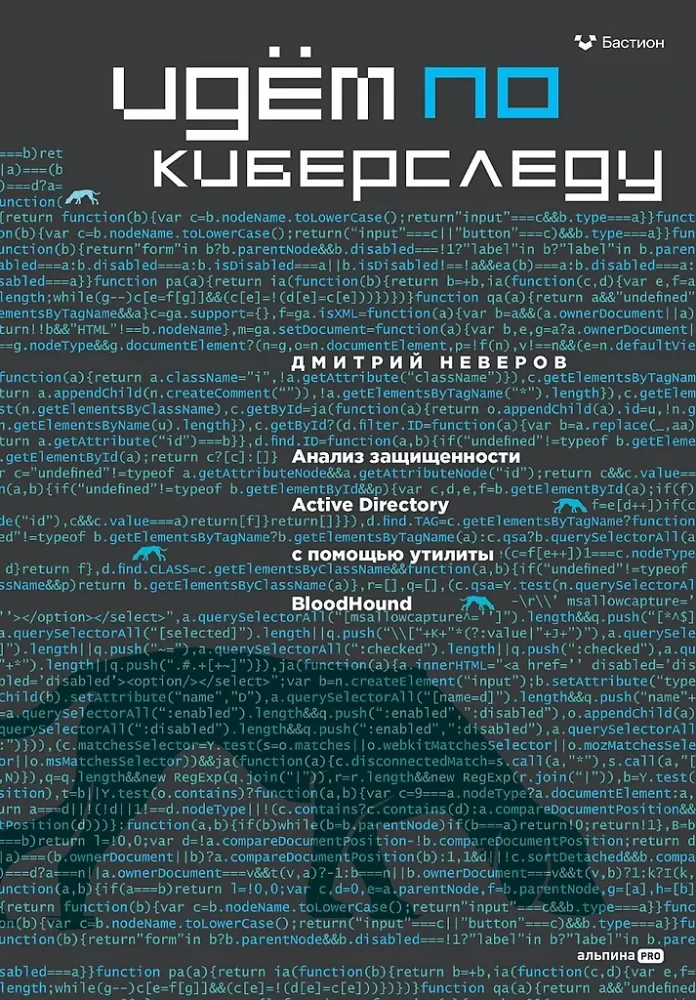

Idziemy po cyberśladzie: Analiza zabezpieczeń Active Directory za pomocą narzędzia BloodHound

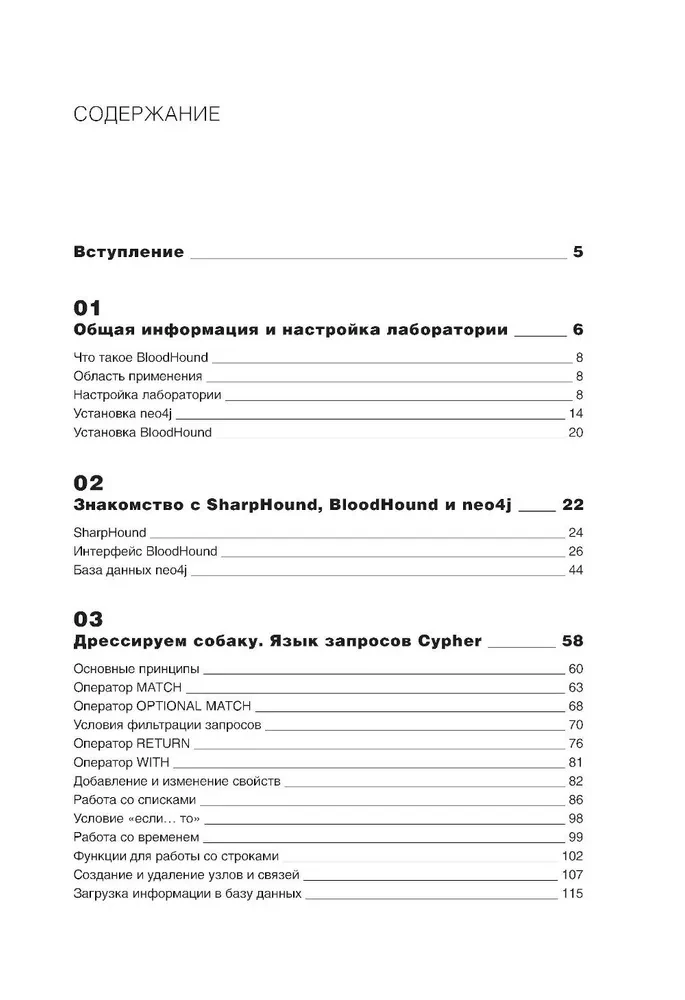

Dzięki tej książce będziesz mógł opanować interfejsy BloodHound oraz rozszerzać jego funkcjonalność w celu rozwiązania specyficznych zadań swojej organizacji, nauczysz się pisać efektywne zapytania w języku Cypher w celu ujawnienia ukrytych zagrożeń, wizualizować wszystkie niebezpieczne powiązania między obiektami Active Directory oraz planować działania w celu ich eliminacji.

Niezależnie od tego, czy jesteś specjalistą ds. bezpieczeństwa, audytorem, czy członkiem zespołu Red Team, ta książka da Ci wszystkie niezbędne wiedzę do przeprowadzenia głębokiej analizy zabezpieczeń Active Directory i identyfikacji potencjalnych ataków.

Autor: Дмитрий Неверов

Wydawnictwo: Al'pina Pablisher

Ograniczenia wiekowe: 16+

Rok wydania: 2025

ISBN: 9785206003987

Liczba stron: 298

Rozmiar: 240х170х18 mm

Typ osłony: Hard

Waga: 840 g

ID: 1712287

od € 38.94

-medium.webp)