Android aus der Sicht eines Hackers

Autor: Евгений Зобнин

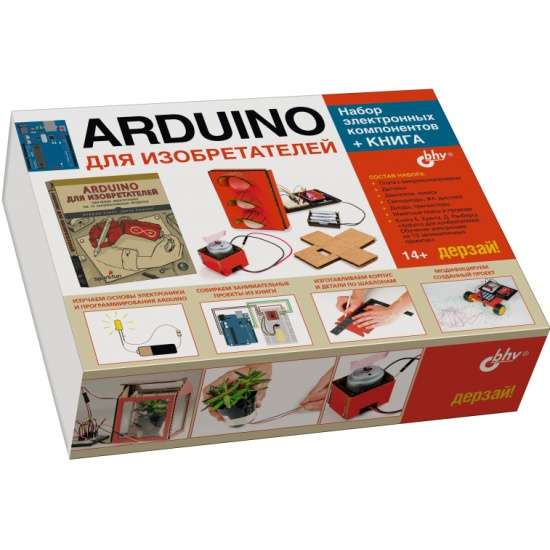

Verlag: BHV

Serie: Durch die Augen eines Hackers

Altersgrenzen: 12+

Jahr der Veröffentlichung: 2024

ISBN: 9785977517973

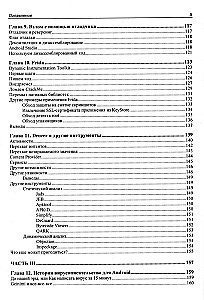

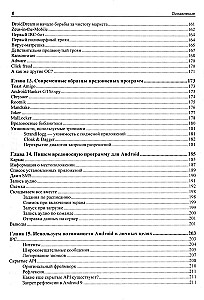

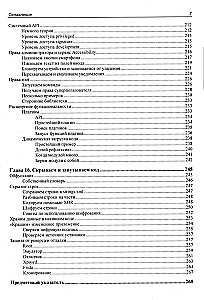

Anzahl der Seiten: 272

Größe: 250х170х20 mm

Einbandart: Soft

Gewicht: 250 g

ID: 1610371

ab € 38.94