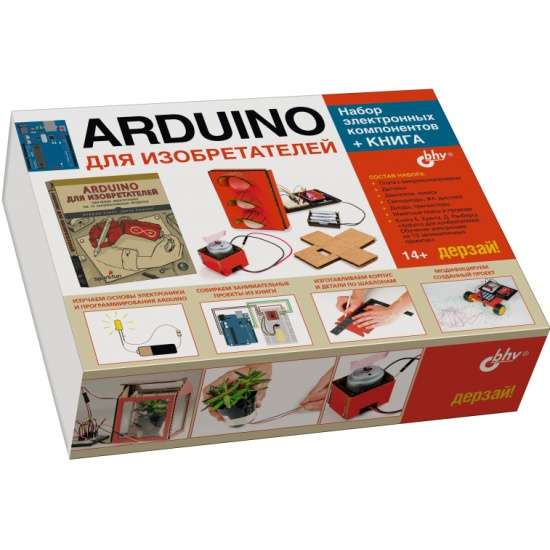

Sieci z zerowym zaufaniem

Autor: Рази Райс, Кристина Морильо, Эван Гилман, Дуг Барт

Wydawnictwo: BHV

Ograniczenia wiekowe: 16+

Rok wydania: 2025

ISBN: 9786011234672

Liczba stron: 336

Rozmiar: 250х170х15 mm

Typ osłony: Soft

Waga: 432 g

ID: 1738642

od € 38.94