Black Hat Go. Programowanie dla hakerów i pentesterów

Black Hat Go bada ciemne strony Go — popularnego języka programowania, który jest wysoko ceniony przez hakerów za swoją prostotę, wydajność i niezawodność. Ta książka — arsenał praktycznych technik dla specjalistów ds. bezpieczeństwa i hakerów — pomoże Ci w testowaniu...

systemów, tworzeniu i automatyzacji narzędzi, a także w poprawie umiejętności przeciwdziałania zagrożeniom. Wszystko to realizowane jest dzięki szerokim możliwościom Go.

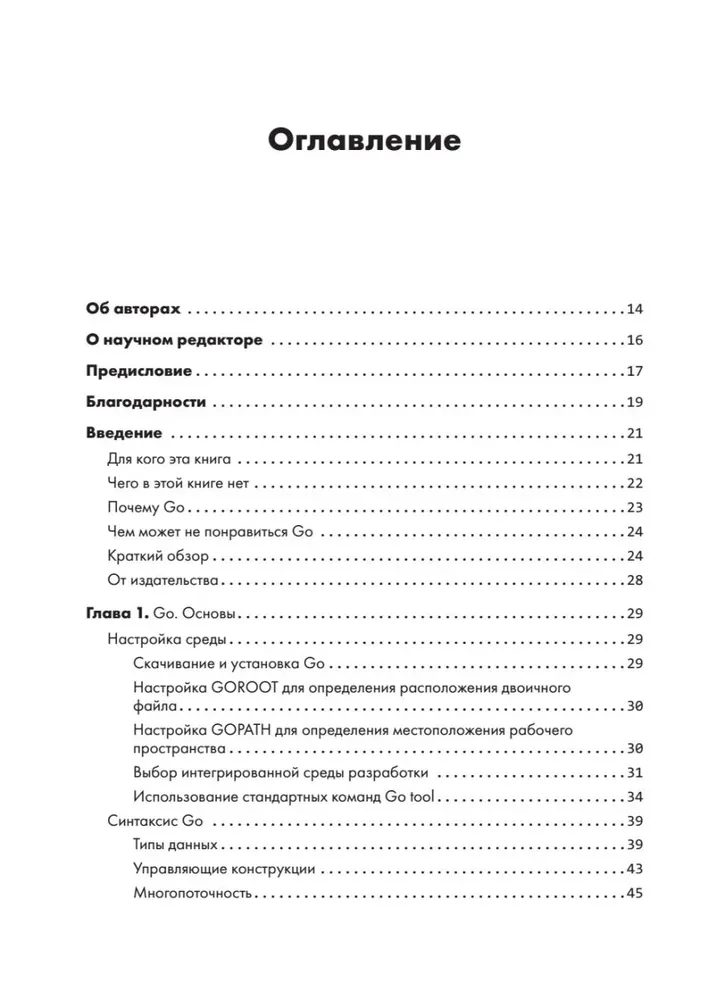

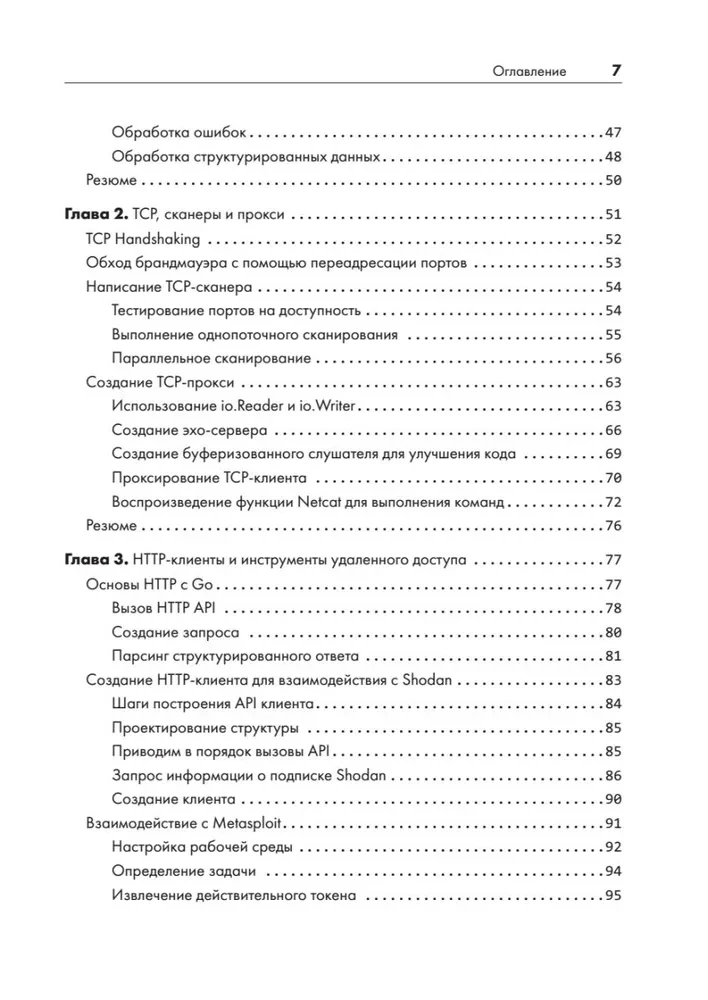

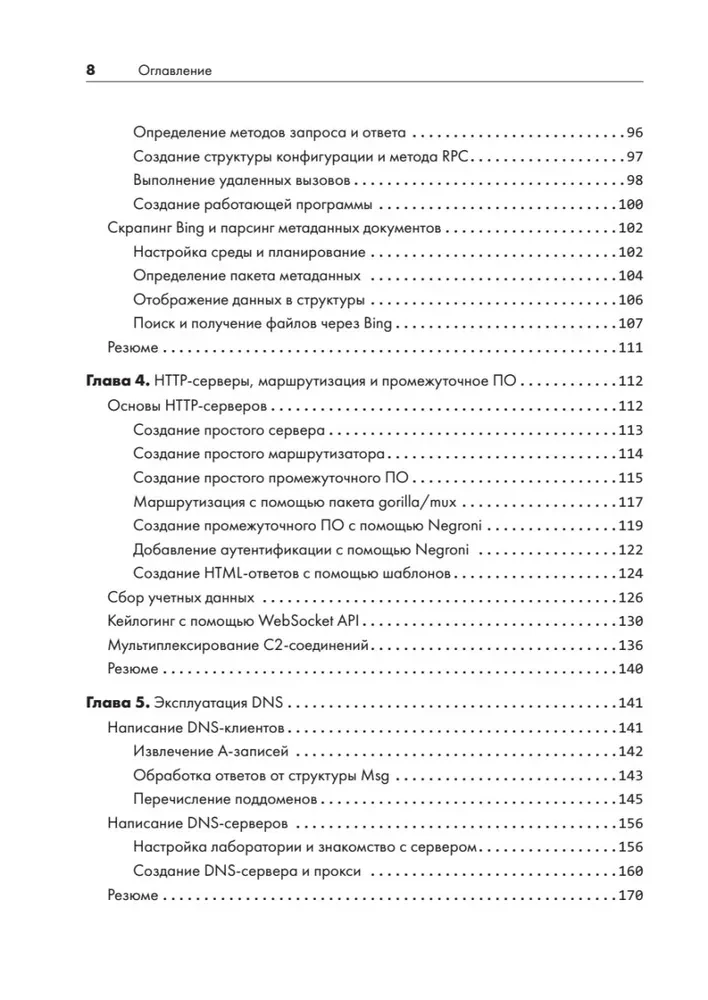

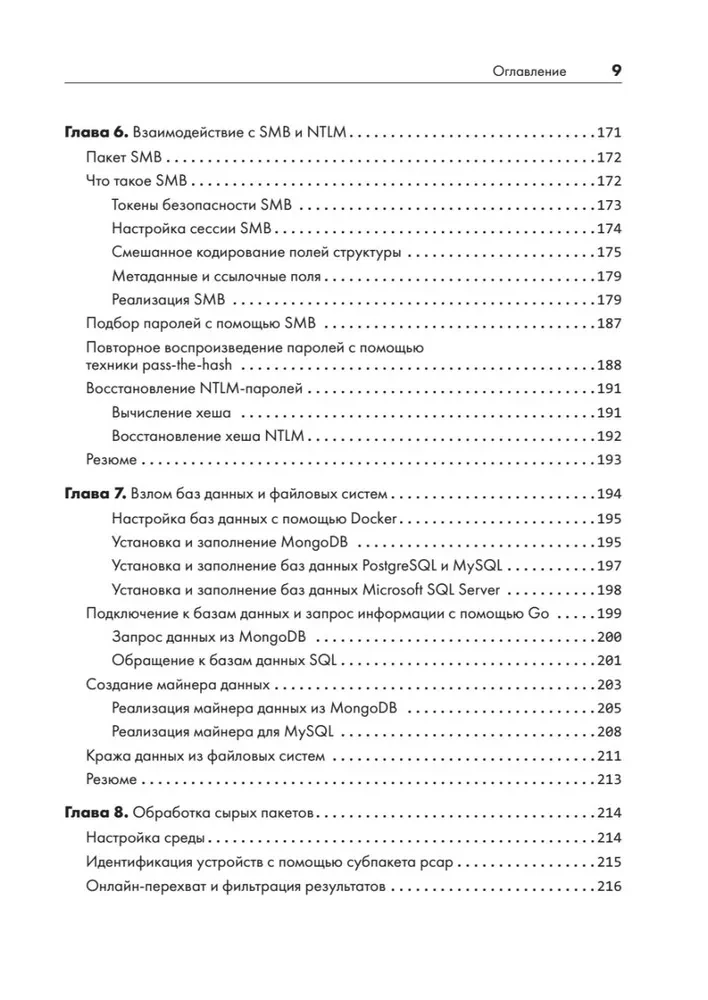

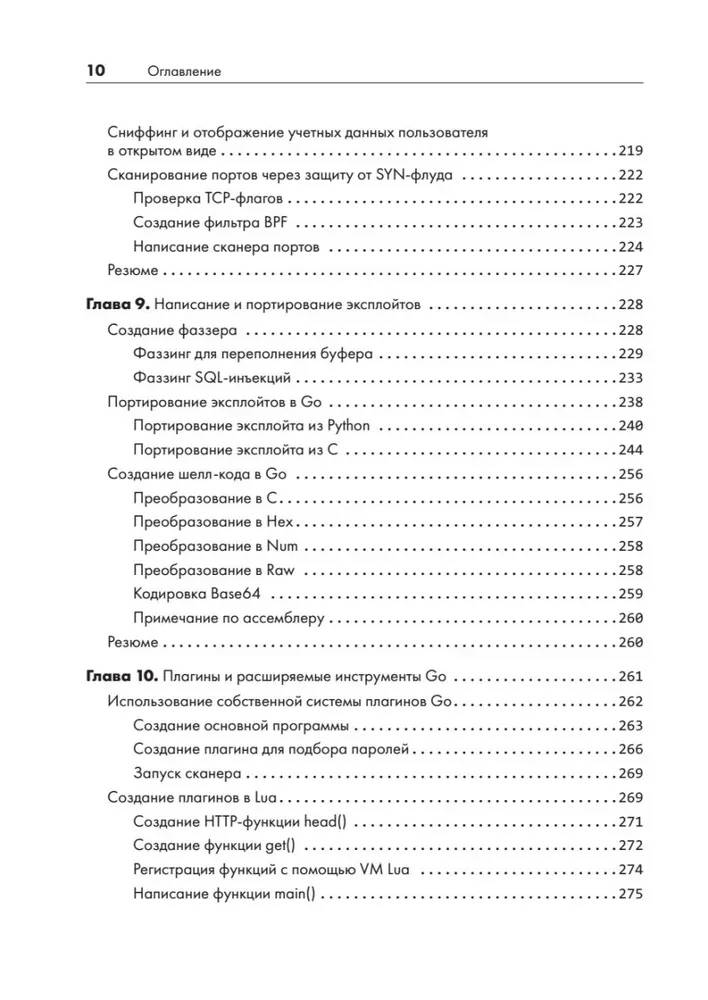

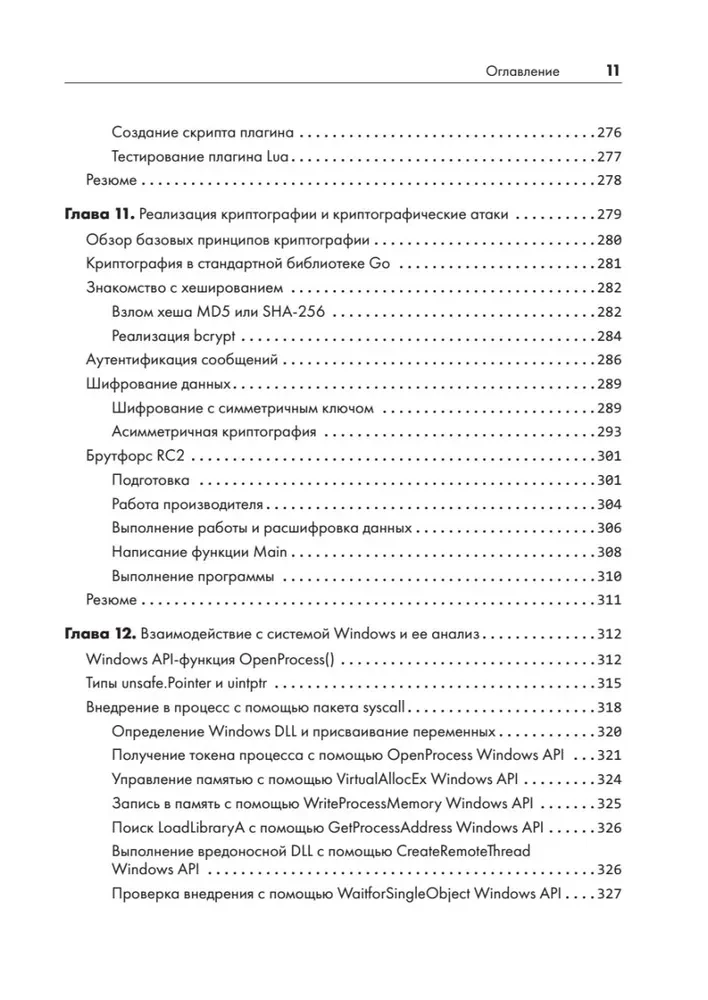

Rozpoczniecie od podstawowego przeglądu składni języka i filozofii, która za nim stoi, po czym przejdziecie do zgłębiania przykładów, które będą przydatne w opracowywaniu narzędzi. Czeka was poznanie protokołów HTTP, DNS i SMB. Następnie przejdziecie do badania różnych taktyk i zadań, z którymi zmagają się pentesterzy, omówicie takie tematy jak kradzież danych, sniffing pakietów sieciowych oraz opracowywanie exploitów. Nauczysz się tworzyć dynamiczne wbudowane narzędzia, po czym przejdziesz do zgłębiania kryptografii, ataków na Windows i steganografii.

Gotowi na rozszerzenie arsenału narzędzi bezpieczeństwa? To do przodu!

Rozpoczniecie od podstawowego przeglądu składni języka i filozofii, która za nim stoi, po czym przejdziecie do zgłębiania przykładów, które będą przydatne w opracowywaniu narzędzi. Czeka was poznanie protokołów HTTP, DNS i SMB. Następnie przejdziecie do badania różnych taktyk i zadań, z którymi zmagają się pentesterzy, omówicie takie tematy jak kradzież danych, sniffing pakietów sieciowych oraz opracowywanie exploitów. Nauczysz się tworzyć dynamiczne wbudowane narzędzia, po czym przejdziesz do zgłębiania kryptografii, ataków na Windows i steganografii.

Gotowi na rozszerzenie arsenału narzędzi bezpieczeństwa? To do przodu!

Autor: Том Стил, Крис Паттен, Дэн Коттманн

Wydawnictwo: piter

Seria: Biblioteka programisty

Ograniczenia wiekowe: 16+

Rok wydania: 2025

ISBN: 9785446117956

Liczba stron: 384

Rozmiar: 233x165x20 mm

Typ osłony: Soft

Waga: 600 g

ID: 1508970

Dostępne u dostawców

Przewidywany czas dostawy – do 3 tygodni

€ 27.09

Dostępne u dostawców

Przewidywany czas dostawy – do 3 tygodni

€ 27.09