Analüüsiandmetel põhinev reageerimine õnnetustele

Autor: Ребекка Браун, Скотт Дж. Робертс

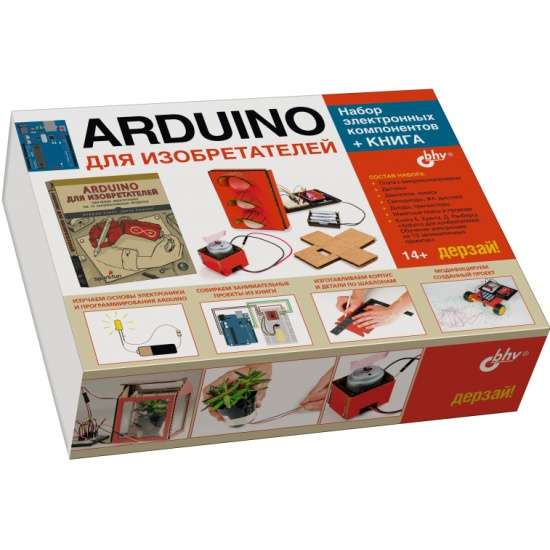

Väljaandja: BHV

Vanusepiirangud: 16+

avaldamise aasta: 2024

ISBN: 9786010846081

lehekülgede arv: 336

Suurus: 250х170х18 mm

Kaanetüüp: Soft

Kaal: 433 g

ID: 1738641

alates € 38.94